Uncategorized

-

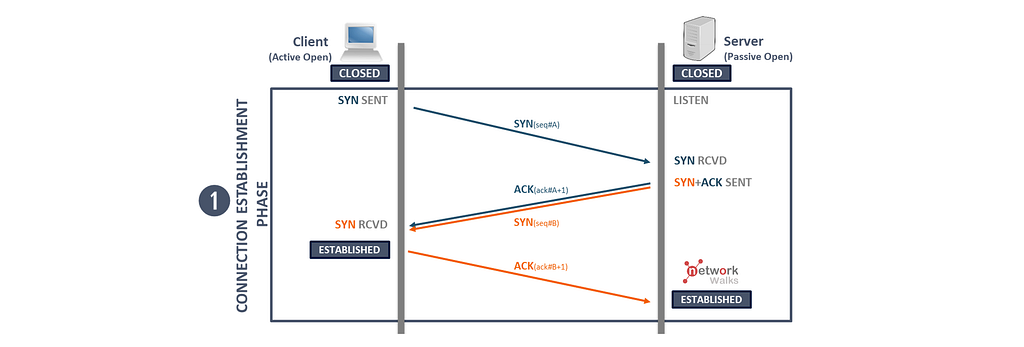

İnternet üzerindeki çoğu kritik servis TCP üzerinde çalışıyor. HTTP, HTTPS, SSH, mail trafiği… Hepsi bir noktada TCP bağlantısı kuruyor. Ama TCP sadece veri gönderen bir protokol değil. Önce bağlantı kuruyor, sonra veri iletiyor, sonra düzgün şekilde kapatıyor. Arka planda ciddi bir kontrol mekanizması var. Bu yazıda TCP 3-Way Handshake sürecini, TCP header yapısını, connection state…

-

Bazı ağ problemleri vardır, insanı en çok yoran tip bunlar oluyor. Ağ tamamen gitmez. Her şey çalışıyor gibi görünür. Ama stabil değildir. Ping atarsın, bir süre 1 ms gider. Sonra bir anda 90 ms olur. Arada timeout girer. Uygulama kopar ama hemen geri gelir. Kullanıcı tarafında tarif genelde aynıdır: “Bağlantı gidip geliyor.” Bu yazıda böyle bir…

-

DHCP Nedir ve Nasıl Çalışır? IP Dağıtım Sürecini Gerçekten Anlamak Bir cihazı ağa bağladığımızda genelde hiçbir ayar yapmayız. Wi-Fi’ye bağlanırız ve birkaç saniye içinde internet gelir. Ama o birkaç saniyede arka planda oldukça düzenli bir süreç işler. Cihazın: IP adresi Subnet mask Default gateway DNS sunucusu Lease süresi bilgileri otomatik olarak atanır. Bu süreci yöneten protokol DHCP’dir. DHCP’nin…

-

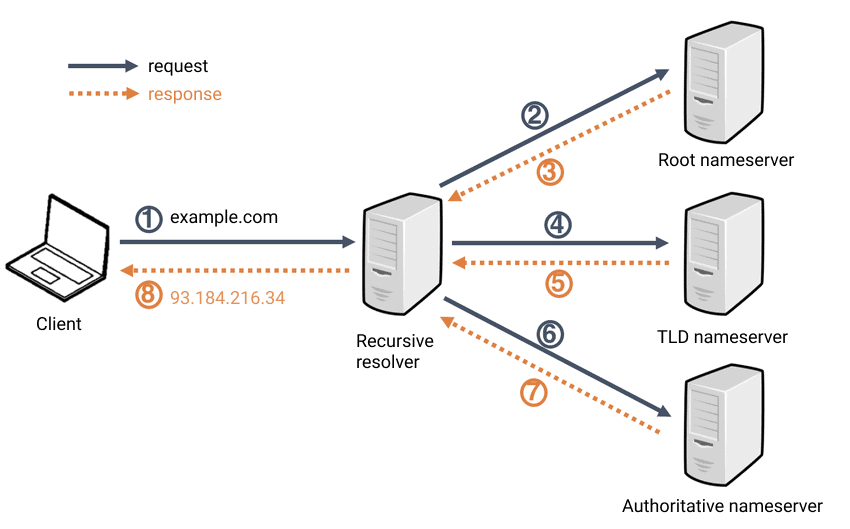

Bir web sitesine girdiğimizde adres çubuğuna sadece bir isim yazarız. Ancak internet isimlerle değil, IP adresleriyle çalışır. Tarayıcının bir sunucuya bağlanabilmesi için önce o domainin IP adresini öğrenmesi gerekir. Bu noktada devreye DNS (Domain Name System) girer. Bu yazıda DNS’in nasıl çalıştığını adım adım, teknik ama sade bir şekilde inceleyeceğim. ⸻ DNS Nedir? DNS, domain isimlerini IP…

-

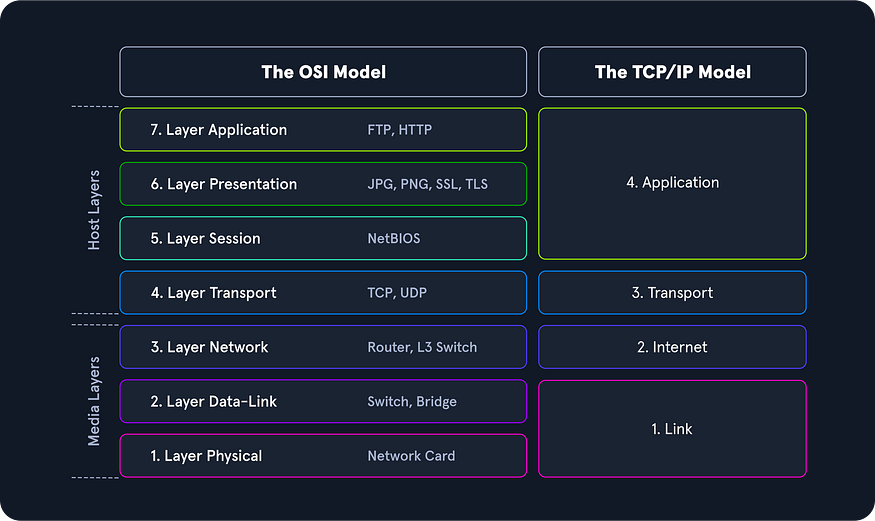

Networking öğrenmeye ilk başladığımda en çok kafamı karıştıran konulardan biri “katman” mantığıydı. Her yerde OSI modeli, TCP/IP modeli, 7 katman, 4 katman gibi ifadeler geçiyor ama çoğu zaman bu katmanların gerçekten neyi temsil ettiğini anlamak zor olabiliyor. Bu yazıda OSI ve TCP/IP modellerini ezber listeler olarak değil, mantığını kavrayabileceğimiz şekilde anlatmaya çalışacağım. ⸻ Katman Mantığı…

-

Linux, açık kaynaklı ve güçlü bir işletim sistemi olarak, terminal tabanlı komutlarla yönetilir. Linux komutları, kullanıcıların sistemi verimli bir şekilde kullanmalarını sağlar. Bu yazıda, Linux kullanıcılarının en çok tercih ettiği 50 komutu detaylı bir şekilde açıklayacağım. Hem yeni başlayanlar hem de deneyimli kullanıcılar için faydalı olacak bu kılavuzda, her komutun ne işe yaradığını, nasıl kullanıldığını…

-

İçindekiler Giriş IDOR Nasıl Çalışır? Yaygın IDOR Türleri IDOR Güvenlik Açıklarını Tespit Etme IDOR Güvenlik Açıklarını Bulma Yöntemleri IDOR’un Etkileri IDOR Güvenlik Açıklarını Önleme Medium Kaynakları HackerOne Raporları Giriş Güvensiz doğrudan nesne referansları (IDOR), bir uygulamanın nesnelere doğrudan erişmek için kullanıcının sağladığı girdiyi kullanmasıyla ortaya çıkan bir erişim kontrol güvenlik açığıdır. IDOR terimi, ilk olarak 2007 OWASP En…

-

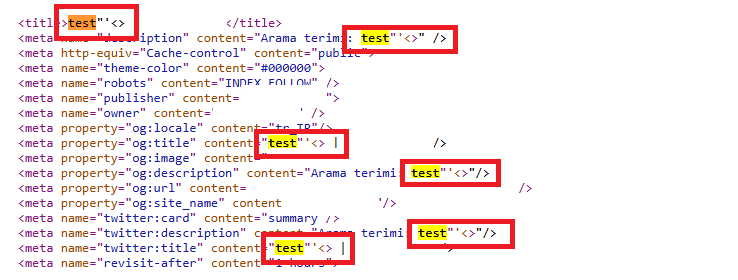

1. HTML Context Nedir? Web sayfalarında XSS zafiyetleri, kullanıcı girdilerinin çeşitli HTML context’lerine güvenlik önlemleri olmadan yerleştirilmesiyle ortaya çıkar. Bu context’ler şunları içerir: Element Context: HTML etiketleri içinde. Attribute Context: Etiketlerin özelliklerinde. Script Context: JavaScript kodları içinde. CSS Context: CSS kodları veya style özelliklerinde. Her context’in işleyişi farklı olduğundan, saldırılar ve önlemler de değişiklik gösterir. 2. Attribute Context…

-

XSS’e Gerçekçi Bir Yaklaşım Web güvenliğinin temel taşlarından biri olan XSS (Cross-Site Scripting) zafiyeti, hem kullanıcıların kişisel verilerini riske atar hem de uygulamanın güvenliğini zedeler. Günümüzde birçok web sitesi bu açıkla karşı karşıya kalmakta ve kullanıcılarının bilgilerini korumakta zorluk çekmektedir. XSS, saldırganların zararlı kodları kullanıcı tarayıcısında çalıştırmasına olanak tanıyarak oturum çalma, kimlik avı gibi ciddi risklere…

-

XSS(Cross-Site Scripting)’i Anlamak XSS (Cross-Site Scripting) Nedir? Cross-Site Scripting, kısaca XSS, bir saldırganın kötü niyetli kodları başka bir kullanıcının tarayıcısında çalıştırmasını sağlayan bir güvenlik açığıdır. Bu tür saldırılar, çoğunlukla web uygulamalarında kullanıcının girdiği verinin güvenlik kontrollerinden geçmeden geri kullanıcıya gösterilmesi durumunda ortaya çıkar. XSS açığı ile bir saldırgan, kullanıcı bilgilerini çalabilir, kurbanın hesabına yetkisiz erişim…